Вашият интернет доставчик ви следи. Как да вземете трафика си OpenVPN Програма за грабване на трафик

Сигурността на данните за един час работа в Global Merezhі днес не е заобиколена от повече от захист полза от вируси chi shakhraiv. Всъщност, независимо дали е дия - преглед на съдържанието, липса на коментар, преход към уеб сайта, тогава - можете да спечелите за комерсиални цели или като злодейци. Как можете да защитите някого и да осигурите анонимност в Интернет? CHIP насърчава пръскането на опции за решаване на проблема.

Методи за идентификация

Основният метод за "изчисляване" на специалността на кореспондент в Мереж е присвояването на неговия IP адрес, което ви позволява да изчислите географското разпределение на хората и да разберете точно кой е той. По този начин те активно се отчитат като агенция за защита на дясната ръка чрез SORM (система от технически средства за осигуряване на функциите на оперативни и наблюдателни входове, преди да бъдат инсталирани с помощта на ФСБ, като правило, съгласно закона за съобщенията, за всеки телекомуникационен оператор, който практикува на територията на Русия), както и други страни, чрез подобни push-to-analytic системи за събиране на информация. При изчисляването на IP koristuvach можете да пиете малко повече от час. Конкретният адрес се намира в бюлетина, предоставен на първия оператор на адреса, като органите на реда са достатъчни, за да получат отделна заявка за обаждане до личните данни на абоната. Въпреки че IP се задава динамично, отнема малко повече от час. В този момент доставчикът на rozkrіє pіdmerezhu, scho включва списък с обекти, списък с адреси, сортиране от тях, за да се даде възможност за редица проби за изчисляване на броя на хората, необходими.

За да разберете, de vin да знаете, е по-лесно: всички IP адреси са свързани с MAC-адресите на собственика, на каква база работи coristuvach, - лаптопи, компютри, таблети и смартфони. Ti, в основата си, ще ограничи достъпа до телекомуникационна мрежа, инсталирана на определено място на картата (ролеви рутери, други базови станции, Wi-Fi рутери и др.). Именно поради тази причина изборът на IP адрес без знанието на потребителя многократно е довел до големи скандали, които са довели до поверителността. Например, екипи от картографи в Google успяха да съберат данни от дома без дартс и създадоха интерактивна карта на географското местоположение на користувачите по този начин, а Apple последва iOS-уредите, като избра геолокация и мостове за свързване към свързаната GPS станция към базовия оператор. Информацията за събитията в Мереж се събира активно от правоприлагащите органи, така че те да се интересуват от обмен на медийно съдържание в интернет, правоприлагащи органи и рекламни и маркетингови услуги, така че те я поставят в интернет-ползуващото досие “, за да можем да ви помогнем

Krіm IP-адресите при идентифицирането на спецификата помагат на бисквитките - служебни файлове, в които се събира информация за сесиите на робота и сървъра с уеб ресурса (ОС, браузър, размер на екрана, регионални настройки, часова зона и др.) , както и регистрира тези пароли, които също може да въведе следващия човек. Много уебсайтове задават специална бисквитка в системата, за да следят активността на зрителите не само на този ресурс, но и на други. Няма да оставя ролята на социалните мрежи, които трупат все по-голям масив от информация за кожни проблеми, сякаш съм регистриран в тях. Ако не излезете от публичния си запис в социалните медии, ако работите в интернет, тогава има голям шанс историята на преразглеждането на сайтове да остане в услугата и още по-активно да „харесвате“ материали на различни онлайн ресурси, толкова данни се запазват навита след като видите въпросника (така че, очевидно, можете да го видите).

Първи метод: частни режими на браузъра

През последните две години търговците на дребно на интернет браузъри (Mozilla Firefox, Internet Explorer, Google Chrome, Opera) започнаха да оборудват своите продукти със специална функция роботизирано инкогнито. Този режим излъчва старта на сесията на coristuvach, сякаш в историята, шега, която в списанието не се публикува на уебсайта. Също така, браузърът може самостоятелно да изтрие всички бисквитки, времеви файлове и въведени във формуляри за регистрация след приключване на сесията (затваряне на всички раздели в режим инкогнито) - няма повече отметки и изтеглени файлове. Този режим също имитира разширението на браузъра, както и специалните данни на koristuvach. При необходимост те се задействат ръчно ръчно в съответните подразделения.

Независимо от разглеждането на рекламни услуги, как да проверим активността на користувачите в Мереж за бисквитки, така че натрапчиво да произнасяме стоки и услуги върху тях, в съвременните браузъри, имплементации и друг механизъм за поверителност, отвличайки заглавката на уеб частта, охраняваща дейност . Технологията Не проследявай в момента е инсталирана в Mozilla Firefox, Google Chrome, Internet Explorer и Safari. В някои версии на тези браузъри той е включен обратно, а в други версии е необходимо да го активирате самостоятелно. Портовете на други браузъри нямат такава функция.

Анонимизатор и прокси

Друг различен метод за гарантиране на поверителност в Мереж е да спрете анонимизирането на робота с интернет услуги чрез прокси сървъри. Ще трябва ръчно да настроите компютъра и най-често да го изведете, за да увеличите скоростта на обмена на данни, включително основните функции (например не работи с Flash-анимация и ActiveX-vmist) и граничната активност на браузъра (браузърът няма да може да прегледа отново файла чрез файла vbudovaniya) мениджър zavantazhen) поради необходимостта от поддържане на поверителност. Освен това е напълно безопасно, че роботът под прокси сървъра ще бъде неудобен: адресите на тези сървъри са активно блокирани, за да сплашат масов спам, DDoS атаки, неоторизирани прониквания и т.н.

„Анонимно“ може да се направи чрез промяна на IP-адреси - такива програми бяха особено популярни поради някаква причина, протео инфекциите са по-малко необходими по други причини. В описанието на своите създатели те декларират за "придобиване на IP" - разбира се да промените това пренасочване към един от списъците с прокси сървъри, който е най-малко "светлият" от Global Merazh, по-ниско usi іnshі. Най-добрият начин е да изберете специални клиенти, които да насърчават разпространението на борси за P2P-трафик, в който случай няма да е възможно да се знаят имената. Такива решения са по-актуални днес, фрагментите в тях не са един и същ списък със сървъри, а други IP адреси на конкретни сървъри в Интернет, които, естествено, дори се променят един по един, прехвърляйки информация, разбита на фрагменти. Ще бъде много важно да се разкрият незаконни дейности (или може би парченцата от прецедента за броене на корилисти на BitTorrent, когато анонимизаторите стартират, малко място). Преди подобни програми лежат Tor, I2P и JAP.

Іsnuyut начини за рециклиране и анализиране на трафика в обществените зони. Като знаете, с някои адреси в интернет, вие задавате реда, можете поне да разберете за поведението си. Най-добрият начин да „наблюдавате“ трафика си е Tor, децентрализирана мрежа от прокси сървъри. Складът разполага с програма, която анонимизира TCP/IP трафик и прокси филтър за уеб страници, което допълнително гарантира анонимността. Целият трафик е криптиран и е невъзможно да се премине от страната на доставчика, фрагментите от маршрута се прехвърлят пакети, за да бъдат разделени на копия, те се прехвърлят между възлите на границата и непрекъснато се променят (скин десет влакна ). Понастоящем Tor функционира за сметката на около 2500 различни сървъра, към които има алтернативни „big-ball” връзки с криптиране. Зад заключването на кожата, пакет от тези средни линии преминава през три териториално отдалечени възела, които се избират от vipadkovy ранг, като са криптирани с ключове за сигурност. На възела на кожата е известно, че програмата е знаела, че фрагмент от данни е изпратен директно на някого - това е подобно, като почистване на цибулин и зеле.

Какво трябва да знаете за TOR?

Tor помага да се следи маршрутът на данни, който се предава. Софтуерната сигурност ще бъде ремъкът на проблема с криптирането.

Подготовка

За да инсталирате Tor на компютър, по-добре е да се подготвите да съберете анонимизатора наведнъж от прокси сървъра и браузъра Aurora (разклонена версия на Firefox) от сайта на проекта torproject.org. След инсталирането на програмата (предимно на флаш устройство), клиентът за прокси сървъра ще се стартира и браузърът ще има активирани всички параметри за анонимизиране.

Добавково

Други услуги

JAP (anon.inf.tu-dresden.de) поема вашата специалност, като прекарва трафик през точковия микс-сървър lanscuzhok, скачването на вашия адрес не става непоносимо. В Netsukuku peering мрежата (netsukuku.freaknet.org) DNS звъненето за IP-сливане се създава от ANDNA, така че трафикът да може да бъде блокиран от рутера.

Мобилна анонимност

За мобилни устройства на базата на Android е създадена програма, която използва технология и код за проекта Tor – Orbot. Това е конзолата Tor за свързване на програмните услуги за устройства с root достъп. Други устройства имат достъп до Tor чрез браузъра Orweb. Също така, прокси-мережът поддържа месинджъра Gibberbot.

Следвайте в Мереж

За средната статистическа полза в Мереж, днес можете да видите повече „на същия екран“, можете да го разкриете сами. На сайта youhavedownloaded.com можете да разберете как IP адресите са копирани от торент файлове и файлове от хостинг за споделяне на файлове (извършват се изтегляния на DHT, премахват се компютърни тагове, които участват в разпространението и времеви ограничения). Vtіm, tsya іnformatsija не zavzhd да произвежда преди края на coristuvach, фрагменти често IP-адреси показват на цялата местна област. На сайта можете да прегледате статистиката и за вашия собствен адрес.

Паралелен интернет

I2P е целият проект за създаване на криптирана мрежа, подобна на peer-to-peer, но да не се съхранява в IP адреса и DNS адресирането (сайтовете може да имат URL като sitename.i2p). Той е децентрализиран, като страхотен торент тракер (вероятно ще се използва за разпространение на имена на системата чрез DHT), като същевременно не изисква връзка или поръчване на притежание на сървър, а самият трафик, подобно на Tor, е преходен и се споделя между въздушните превозвачи . Формално, целият релеен софтуер, който декриптира и криптира входящия и изходния трафик от I2P, може да измами компютъра си в ролята на уеб сървър и да отвори анонимен сайт от I2P за няколко ключа (минимален GI-уеб сървър със скрипт C и Perl). Зад голямата rahunka идеята е да се реализира внедряването на jart програмисти за усъвършенстването на програмите от localhost - ефективно всички данни се прехвърлят към конкретна работна станция, така че да отидат в I2P, но ако е невъзможно да се изчисли обаждания. След като клиентският софтуер за различни платформи е инсталиран, можете да стартирате сайта си в I2P чрез стандартен уеб браузър. За това трябва да зададете прокси адреса 127.0.0.1:4444. Можете също да го използвате на tsі сайтове чрез част от публични прокси сървъри. Най-големият и най-стабилен от тях е awxcnx.de (tinyurl.com/8x9okb2).

Какво можете да знаете за 2P?

В I2P-merezhі е важно да хоствате торент тракери, както и сайтове с бази лични данни. До останалите, например, услугата Rusleaks, която публикува информация за различни интернет скандали. Очевидно има много ресурси със "сирим" и нелегално съдържание, сред тях има различни електронни библиотеки, портали за съдържание.

Лесно е да се докосне до „анонимността“ на мережите.

Статията ще ви помогне да определите кой VPN е необходим конкретно за вас и да изберете доставчик, както и да разберете за подводни камъни и технологии и алтернативи.

Този материал е само описание на VPN с поглед върху доставчиците, назначения за скандално развитие и решаването на други свързани проблеми. Как да постигнете пълна анонимност най-малкото и 100% трафик на поверителност няма да ви научи.

Какво е VPN?

Виртуална частна мрежа(Виртуална частна ограда) - ограда с прикачени файлове, сякаш са създадени върху нещо в средата му, създават се криптиращи технологии, канали за защита за обмен на данни.

VPN сървърът с oblіkovymi записи koristuvachіv tsієї merezhі и служи като входна точка към Интернет за тях. Чрез него се предава криптиран трафик.

По-долу ще ви разкажем за доставчици, които дават достъп до VPN сървъри в различни държави. Нека се погледнем, необходимо ли е?

Вигоди от използването на VPN

1. Промяна на "адреси"

Имат ли нужда някои видове легални руснаци от различен IP адрес?

2. Захист под формата на зли духове

Вижте vlady VPN доставчикът не ви лъже, но ви защитава:

- Администраторът на офиса, който събира компрометиращи доказателства за вас и просто обича да чете чужди листове;

- Школярив, как да добавя подслушване към трафика на обществена WiFi точка.

Минуси от използването на VPN

Швидкист

Скоростта на достъп до интернет за един час в зависимост от доставчика на VPN може да бъде по-ниска, по-ниска без него. Трябва да използваме безплатен VPN. Дотогава можете да бъдете нестабилни: да легнете след час или да завършите обратния сървър.

Технически проблеми

Доставчикът на VPN може да е причината за прекъсването. Особено, тъй като виното е малко и малко.

Най-големият проблем: vpn се включи и не каза нищо на никого. Трябва проституткислед това връзката ви беше блокирана поради някои проблеми със сървъра.

В противен случай можете да го направите по следния начин: напишете злонамерени коментари към състоянието на вашия заем за апартамент и VPN постепенно ще се включи и истинският IP ще се появи в администрацията, но ще го пропуснете и съдът ще ви напомни и подготви плана за отмъщение.

Уявна анонимност

Информацията за вашия трафик се споделя с трета страна. Доставчиците на VPN често питат в интервюта: „Запазвате ли регистрационни файлове?“. Смърдовете казват: „Ни, ни, абсолютно ни!“. Aleїm не вярвам на нищо. І поради тези причини.

За лицензираните цели на VPN доставчиците е записано, че corystuvach няма право да нарушава авторски права, да стартира хакерски програми, да разпространява спам и в случай на повреда на физическия запис се блокира, без да връща парите. Пример: Условия на услугата ExpressVPN. Защо е толкова очевидно, че те са полезни в контролираната мярка.

И понякога доставчиците на VPN, например Astrill, изискват SMS доказателство, за да активират записа на лицето (не е приложимо за руски номера). Искате ли да прехвърлите вашия IP и да шифровате трафика? Добре, но числото за всеки випадок е твърде много.

А въпросниците за часа на регистрация на публичните записи понякога са заредени с входни данни. Например, защо доставчикът на VPN се нуждае от пощенски индекс на дадено лице? Надсилати колети на Нови Рик?

Особеността на ползавача също е може би плячкаИдентифицирани зад банкови карти (чрез платежната система gamants, които се използват за виртуални карти). Deyakі VPN доставчици privablyuyut koristuvachіv tim, scho приемат като плащане в криптовалута. Це плюс към анонимността.

Изберете VPN услуга

VPN-доставчик - hoch hoch гребни гати. Aje tse pributkovy бизнес с нисък праг за влизане. Ако сложите такава храна във форума, тогава доставчиците на услуги ще избягат и ще се напълнят с рекламата си.

За да подпомогне избора, беше създаден сайтът bestvpn.com, където се публикуват оценки и разглеждат VPN доставчиците.

Накратко, нека поговорим за най-добрите VPN услуги (за bestvpn.com), които имат програма за iOS.

ExpressVPN

96 места в 78 страни. 30-дневна гаранция за връщане на парите в случай на прекъсване на услугата. Є програми за OS X, Windows, iOSтози Android. Можете да работите с 5 приложения наведнъж.

Цена:от $9,99 до $12,95 на месец (депозит по време на периода на плащане).

Частен интернет достъп

25 държави. Є програми за OS X, Windows, сайт на проекта.

Цена:от $2,50 до $6,95 на месец (депозит по време на периода на плащане).

IP Vanish VPN

Понад 60 държави. Є VPN клиенти за iOS, Android, Windows, Mac, Ubuntu, Chromebook и рутери. Є mozhlivist pratsyuvati един час с kіlkom стопански постройки.

Оптимистични параноици

Duzhe tsіkaviy marketing hіd. Вонята се опитва да се отърве от криптиращия трафик не през един, а през два или три сървъра.

Мисълта ми е нещо подобно: ако е нужен само VPN, за да го взема от такава държава, тогава нямам смисъл. И колко е вярно, какво да прехвърлим смисъла към едно и също време през три чужди сървъра?

Алтернативи

Vlasny OpenVPN сървър

Tor

Трафикът на границата на Tor се предава чрез малък брой независими сървъри в различни точки на земята по криптиран начин. Това е начин за определяне на действителния IP адрес на koristuvach. Але, историята на Рос Улбрихт (ръководителят на Пътя на коприната) ще ни разкаже за онези, на които са богати американските специални служби.

Професионалисти:

- Без разходи;

- Достъп до onion-merezhі („darknet“). Броят на сайтовете, достъпни само от браузъра Tor, е малък. Всички ваши системи за търсене (Grams), магазини, библиотеки, борси за криптовалути, системи за контекстна реклама, Onion Wiki енциклопедия. Але, за един спазващ закона руснак, в град Мереж няма нищо.

Минуси:

- Povіlna swidkіst.

Какво мислите за Роскомнагляд?

Pratsіvniki vіdomstvo vkrai недоволен tim, scho rosіyani pragvat anonimnostі в merezhі. Неотдавна прессекретарят на Роскомнагляд нарече Tor corystuvachs "социално изоставяне", а агенцията се застъпи за оградата на анонимизаторите. Но руснаците не слушат подобни мисли. Егор Минин (основателят на RuTracker), stverzhuє, scho половината koristuvachіv yogo ресурс може да заобиколи блокирането.

Днес по целия свят има все повече различни граници около Интернет. Изключете циклите на OpenVPN и ще трябва да ги заобиколим и да намерим начини да включим услугата както обикновено. Голямата китайска защитна стена, например, блокира дейностите на VPN-мережи както в самия Китай, така и извън него.

Е, очевидно е невъзможно да се премине през VPN тунели. Въпреки това, сгъваемите защитни стени ефективно използват DPI технологии, които позволяват декриптиране на пакети, навигация в тях и SSL-криптиране се извършва, когато са били криптирани.

Іsnuyut различни начини за решаване на проблема, повечето от тях се прехвърлят за промяна на самия сървър. В тази статия разглеждаме различни начини, достъпни за вас. Ако искате да вземете VPN сигнали и имате ежедневно пренасочване на портове на порт 443, ще трябва да се свържете с вашия доставчик на VPN и да попитате дали са готови да ви изпратят решение до точката по-долу.

Препращане през TCP порт 443

Това е един от най-простите начини. Не е необходимо да настройвате сървър за пренасочване на VPN трафик към порт 443.

Имайте предвид, че VPN по подразбиране отменя TCP порт 80. Позвънете на защитната стена, за да замени порт 80 и не пропускайте криптиран трафик през него. Промоционалният HTTPS пренасочва данните през порт 443. Този порт е предпочитан и от уеб гиганти като Twitter, Gmail, както и банки и други ресурси.

OpenVPN хаква SSL-криптиране, като HTTPS, и е лесно да го блокирате с хак порт 443. Блокирането му не позволява измама в интернет, не е подходящо за интернет цензори.

Препращането е практично да бъдете VPN клиент, така че можете лесно да превключите към порт 443. Ако вашият доставчик на VPN не предлага тази възможност в клиента, ще трябва да се свържете с него неподходящо.

За съжаление OpenVPN не използва стандартния SSL метод, така че ще бъде възможно да се използва методът за повторна проверка на повредени пакети, тъй като например в Китай ще бъде възможно да се разпознае криптиран трафик. От тази гледна точка имате нужда от dodatkovі получите zakhist.

Obfsproxy

Сървърът криптира данни за допълнително обфускиране, подвеждайки кода и не позволявайки да се използва OpenVPN. Тази стратегия побеждава Tor, за да се измъкне от блокиране в Китай. Шифроването не е налично за OpenVPN

Obfsproxy може да бъде инсталиран както на компютъра на клиента, така и на VPN сървъра. Очевидно не е толкова безопасно, като метод за тунелиране, трафикът не е кодиран, няма нужда от пренасочване на канала. Прекрасно е да дойдете за ползватели в такива страни, като Сирия или Етиопия, де іsnuet проблеми с достъпа до Интернет. Obfsproxy да досит просто налащуват и да го инсталират, є луд perevagoy.

SSL тунелиране за OpenVPN

Протоколът на SSL сокет може да се използва като ефективен заместител на OpenVPN. Много прокси сървъри vikoristovuyut yogo за zakhistu връзка. Освен това този протокол ще бъде заменен от различен VPN. Осцилаторите на OpenVPN работят на криптиран TLS или SSL, чийто протокол също се поддържа от стандартни SSL канали и няма значение да се показват с помощта на дълбок анализ на пакети. За да го получите, можете да добавите допълнително ниво на криптиране, не са известни парчетата от независимите топки на SSL-каналите на DPI.

Висновок

Е, очевидно, без анализ на дълбоки връзки, OpenVPN не изглежда като стандартен SSL трафик. Zahist може да бъде препратен през порт 443. Но в такива страни, като Китай или Иран, това ще бъде недостатъчно. Подразделения на такива страни са разработили сгъваеми комплекси от входове за интернет трафик. Obov'yazkovo се обадете на tsі factori, schob niknut zayvih неточности.

Всеки разбира, че вашият доставчик е наясно с всички ваши преводи през интернет, често се разказват истории за тези, които следят трафика на клиенти. Откъде знаеш, как можеш да се измъкнеш?

Как да те следвам

Доставчиците преди гуша анализират трафика на користувачите за съответствие с нормите на руското законодателство. Zokrema, клауза 1.1 от Федералния закон от 7 юли 2003 г. N 126-FZ (изменен от 5 декември 2017 г.) „Относно обаждането“ да се каже:

Оператор SV'IONKOKOKOK'YAYANI Nadavati чрез пълномощие на властите, Yakі Zdіysnuyu-Ruzkukov Dіyalnіst Abo Zobrechennya Rosіyskoi Fedecils, IFFormsіja относно KorirthvachivsIn съгласно разпоредбите на Zv'Inku Ta относно Nadi ínhіnhіsnа nоhіdаnа, ínshuisınınınınını, Nadi ínshınında при випадка, установено от федералните закони.

Самият доставчик, очевидно, не събира трафик. Въпреки това, вино vikonuє його обработка и класификация. Резултатите се записват в регистрационния файл.

Анализът на основната информация се извършва автоматично. Обадете се на трафика на обърната coristuvacha dzerkaetsya на SORM-сървър (направете оперативни-rozhukovy входове), като контрол на MVS, FSB и т.н., и този анализ се извършва вече там.

Съвременни складови системи СОРМ-2 е цикличен буфер за запис на данни. Новият е отговорен за спестяването на трафик, който минава през доставчика за останалите 12 години. От 2014 г. ще бъде пуснат СОРМ-3. Главният офис е допълнителна колекция, в която могат да се формират триарните архиви на цялото фактуриране и всички лиги за деня.

Как да четем трафик за помощ DPI

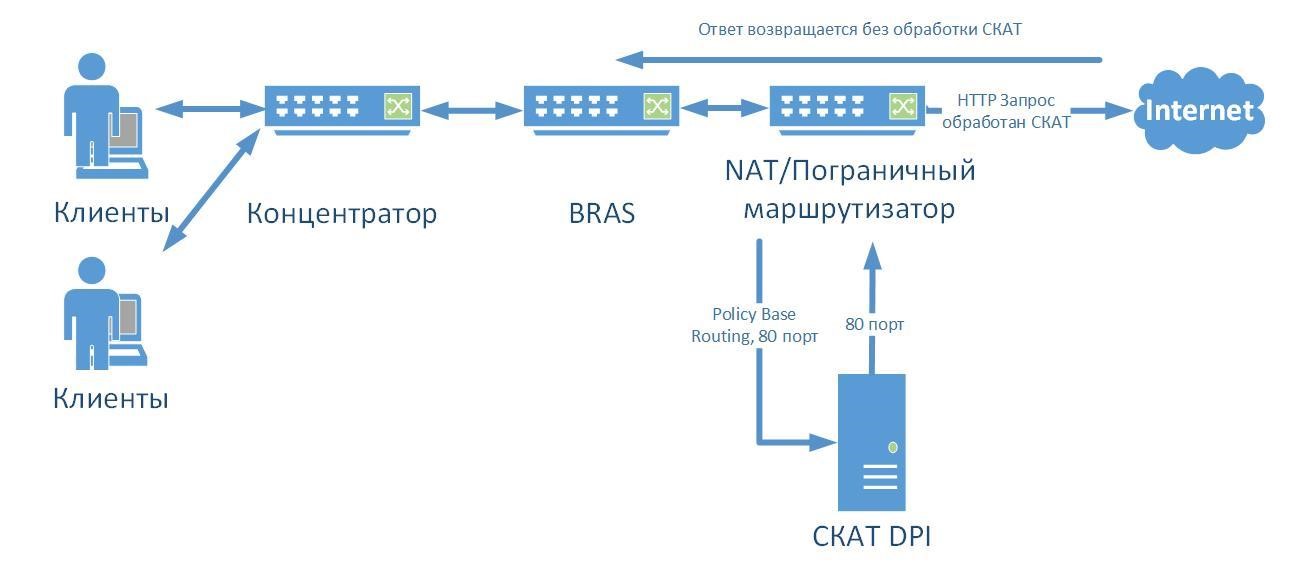

Примерна схема VAS Expert

Примерна схема VAS Expert

В склада на SORM или иначе можете да спечелите DPI (Дълбока проверка на пакети). Tse системи (звучащи софтуерни и хардуерни системи - zalіzo zі специален софтуер), yakі работят на всички, krіm първи (физически, битови) нива на OSI модела.

По най-простия начин доставчиците използват DPI за контрол на достъпа до ресурси (zocrema, отстрани на сайтове от „черния“ списък на Роскомнагляд за Федерален закон № 139 за въвеждане на промени в закона „За защита на децата от информация, която отговаря за здравето и развитието на децата” торенти). Ale vzagalі kazhuchi, решенията могат да zastosuvat і за четене на вашия трафик.

Противниците на DPI твърдят, че правото да бъдеш некомпетентен е заложено в конституцията, преди технологията да унищожи долния неутралитет. Алес не се интересува от победоносната технология на практика.

DPI може лесно да се сортира, което се предава по некриптирани протоколи HTTP, FTP.

Системите Deyakі също vikoristovuyut евристики - косвени знаци, yakі помагат за разпознаване на услугата. Например, времето и цифровите индикации на трафика и навигацията на специална последователност от байтове.

W HTTPS е по-сгъваем. Въпреки това, на ниво TLS, като се започне от версия 1.1, която днес често се хаква за криптиране в HTTPS, името на домейна на сайта се прехвърля от отворен код. В този ранг доставчикът може да разпознае кой домейн сте въвели. Уви, те ограбиха там, не могат да влязат без личен ключ.

По някаква причина доставчиците не отменят успеха на поръчката.

Прекалено е скъпо. И оста за наблюдение на трафика по заявка теоретично може.

Тези, които са определени от системата (иначе другарю майор), ги извикват ръчно. И най-вече няма SORM от доставчика (особено ако е друг доставчик). Всичко се нашепва и прекъсва от обикновени шпиробитници в базата данни с данни от логове.

Как да проверя торентите

Торент клиентът и тракерът обикновено обменят данни по HTTP протокол. Това е протоколът и затова е по-изненадващо: преглед на трафика на coristuvach с помощта на MITM атака, анализ, декриптиране, блокиране с помощта на DPI. Доставчикът може да направи повече от много данни: ако изтеглянето е започнало или изтеглянето е завършено, ако разпространението е започнало, количеството трафик е разпределено.

Siderív знаят по-важно. Най-често в такива ситуации самите fahivtsy стават benquettes. Знаейки IP адреса на сеялката, beanket може да изпрати на доставчика информация за името, адреса, часа, датата, IP адреса на сеялката и т.н.

В Русия все още е безопасно - всички закони са между възможностите за администриране на тракери и други източници на пиратско съдържание, но не и обикновени користувачи. Въпреки това, в някои европейски страни, точкуването с торенти заплашва с големи глоби. Така че, ако излизате отвъд кордона, не се плъзгайте.

Какво виждате, когато посетите сайта

Доставчик да провери URL адреса, който сте намерили, който ще анализира броя на пакетите, от които се нуждаете. Възможно е например за допълнителни MITM атаки (атака "човек в средата", хора в средата).

Заедно с пакетите можете да видите историята на търсенето, да анализирате историята на пиенето, да прочетете списъка и да влезете с пароли. Очевидно уебсайтът печели за оторизация без HTTP криптиране. За щастие всичко е в капан по този начин.

Ако сайтът работи с HTTPS, тогава доставчикът трябва да се нуждае само от IP адреса на сървъра за това име на домейн, както и от часа на връзка с новия трафик. Други данни могат да се предават през криптирания изглед и е невъзможно да се декриптират без частен ключ.

Какви са MAC адресите

Вашият MAC-адрес във всеки случай се обръща към доставчика. По-точно ще добавя MAC адресите, които се свързват към следващата мрежа (или може би не компютър, а рутер, например). Вдясно, във факта, че оторизацията от различни доставчици зависи от потребителското име, паролата и MAC адреса.

Ale MAC-адресите на богати рутери могат да се променят ръчно. На компютрите MAC адресите на обединения адаптер се задават ръчно. Така че, ако искате да работите преди първото оторизиране (или да промените по-късно и да поискате да свържете отново акаунта към нов MAC адрес), няма да можете да почистите MAC адреса на доставчика.

Какво означава, че имате VPN

Ако спечелите VPN, тогава доставчикът ще провери дали криптирането на трафика (с висок коефициент на ентропия) се изпраща до същия IP адрес. Освен това можете да разберете кои IP адреси в този диапазон се продават под VPN услуги.

Когато трафикът идва от VPN услугата, доставчикът не може автоматично да го премахне. Освен това, ако искате да зададете трафика на абоната с трафика на всеки сървър за времеви знаци, можете да се отдалечите от него. Само за нуждата от сгъваеми и скъпи технически решения. Vіd nіdgі nіhto tak точно rozrobljatі і не vykoristovuvatime.

Buvay, scho raptov VPN "валиден" - същото може да бъде същото mit и във всяка операционна система. След като VPN бъде закрепен към робота, трафикът автоматично ще започне да излиза и доставчикът може да го анализира.

Важно е анализът на трафика да покаже, че на IP адреса е изпратен голям пакет, така че VPN потенциално може да излъже и да не повреди нищо. Koristuvatisya VPN в Русия не е блокиран - той е блокиран, за да се предоставят такива услуги за заобикаляне на сайтове от „черния списък“ на Роскомнагляд.

Какво се случва, ако активирате Tor

Ако се свържете чрез Tor, доставчикът също ще криптира трафика. Дешифрирам това, което работите в интернет наведнъж, не можете.

На vіdmіnu vіd vpn, de trafіkіy zvіchіy svjamovuєtsya на един и същ сървър за дълго време, Tor автоматично променя IP-адресите. Очевидно доставчикът може да означава, че вие, ymovirno, ползвате Tor, за криптиране на трафик, който често променя адреса, и след това го показва в логовете. Ale zgidno іz законът няма да направи нищо за вас.

Ако имате вашия IP адрес в сливането на Tor, можете да ускорите само ако сте поправили изходния възел в настройката.

А какво ще кажете за режима „инкогнито“.

Този режим не помага да скриете трафика си от доставчика. Изисква се Vin, за да можете да видите, че браузърът не ви подслушва.

Режимът „инкогнито“ не запазва „бисквитки“, данни за сайта и история на сърфиране. Въпреки това отивате на вашия доставчик на dії bachat, системен администратор и уебсайт.

Здравейте, добра новина

Доставчикът знае много за вас, но не всичко. Бюджетът на други компании обаче не ви позволява да закупите DPI, да инсталирате SORM или да настроите ефективна система за наблюдение.

Необходимо е да се установят законни данни в Интернет, а за тези, които прехвърлят конфиденциалност, използват VPN, Tor или други начини за осигуряване на анонимност, възможността да „харчат за маслина“ на доставчика на тези специални услуги е минимална. Ale 100% гаранция дават само 100% легален бизнес.